Strategie di difesa e nuovi scenari criminali: come proteggere il business in un mercato del malware sempre più industrializzato.

Il 12 maggio 2026 segna una ricorrenza fondamentale per la sicurezza digitale: l’Anti-Ransomware Day. Questa giornata non è solo una celebrazione simbolica, ma un momento di analisi necessario per comprendere come un mercato criminale attivo e misurabile stia trasformando radicalmente il modo in cui le aziende devono proteggere i propri asset. Oggi, la minaccia non è più solo teorica, ma si presenta come un ecosistema strutturato che punta a colpire la continuità operativa e la reputazione delle imprese.

Ecco le principali tendenze emerse in un recente report di Kaspersky e le priorità di oggi per arginare i rischi.

Cos’è il Ransomware

Lo scenario attuale: estorsioni senza cifratura e canali oscuri

L’Italia nel mirino: un rischio in crescita

AI e Crittografia Post-Quantistica: le nuove frontiere

Consigli utili Anti-Ransomware e strategie di mitigazione

1. Implementazione del modello ResOps (Resilient Operations)

2. Contrasto all’esfiltrazione e ai movimenti laterali

3. Protezione degli endpoint e contrasto agli “EDR killer”

4. L’Intelligenza Artificiale come strumento di difesa

5. Gestione delle credenziali e rischi del controllo remoto

6. Prepararsi alla crittografia post-quantistica

Verso una resilienza totale: la continuità operativa come priorità assoluta

Cos’è il Ransomware

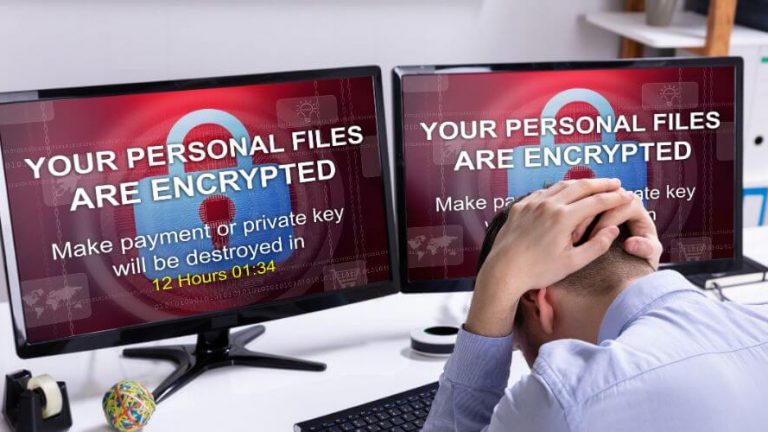

Il Ransomware è una tipologia di malware progettata per limitare l’accesso ai dati o ai sistemi informatici di una vittima, richiedendo il pagamento di un riscatto (solitamente in criptovalute) per ripristinarne le funzionalità. Se in passato l’obiettivo principale era la semplice cifratura dei file, oggi l’attacco si è evoluto in strategie di estorsione multipla, dove i criminali minacciano di divulgare dati sensibili sottratti o utilizzano tecniche per bloccare l’intera operatività aziendale.

Vuoi saperne di più? Leggi anche “Ransomware. Cos’è, come funziona e come difendersi“

Lo scenario attuale: estorsioni senza cifratura e canali oscuri

Nonostante una lieve flessione nel volume complessivo delle vittime registrata nel 2025, il pericolo rimane estremamente elevato a causa dell’industrializzazione delle operazioni cyber-criminali. Una delle tendenze più marcate di quest’anno è la crescita dei cosiddetti attacchi “senza crittografia”: gli hacker preferiscono concentrarsi sul furto massivo di dataset e credenziali, per poi sfruttare la pressione normativa e reputazionale sulle aziende colpite.

Per distribuire queste informazioni compromesse, i gruppi criminali utilizzano sempre più spesso canali Telegram e forum del dark web, nonostante i costanti sforzi delle autorità che, tra gennaio e marzo 2026, hanno portato al sequestro di piattaforme note come RAMP e LeakBase. Tuttavia, la resilienza del crimine informatico permette la rapida comparsa di nuovi portali, alimentata da un modello di business “Access-as-a-Service” che abbassa drasticamente la soglia d’ingresso per i nuovi attaccanti.

L’Italia nel mirino: un rischio in crescita

I dati aggiornati al 2026 mostrano un quadro preoccupante per il nostro Paese. L’Italia si posiziona al 5° posto a livello mondiale per numero di attacchi, preceduta solo da Stati Uniti, Canada, Regno Unito e Germania. In particolare, nei primi cinque mesi del 2026, la velocità con cui avvengono gli attacchi in Italia è aumentata sensibilmente, superando la media mondiale di incidenza.

I settori più colpiti nel territorio nazionale sono quello manifatturiero, delle costruzioni e dei servizi sanitari. Recentemente, anche eccellenze del Made in Italy nel settore orafo sono state vittime di incursioni ransomware, a dimostrazione che nessuna realtà è immune, indipendentemente dal prestigio o dalle dimensioni.

AI e Crittografia Post-Quantistica: le nuove frontiere

Il 2026 vede anche l’ingresso di tecnologie d’avanguardia nel campo del malware. Alcune famiglie di ransomware hanno iniziato a implementare standard di crittografia post-quantistica, progettati per resistere ai futuri tentativi di decifrazione tramite computer quantistici.

Parallelamente, l’Intelligenza Artificiale gioca un ruolo duale. Se da un lato sistemi avanzati come “Claude Mythos” possono individuare vulnerabilità a velocità straordinarie per aiutare i difensori, dall’altro le cyber-gang possono riutilizzare le medesime capacità in chiave offensiva per accelerare la scoperta di falle nei sistemi aziendali.

Consigli utili Anti-Ransomware e strategie di mitigazione

Per proteggere efficacemente un’infrastruttura moderna, è necessario andare oltre i semplici software antivirus, adottando un approccio multilivello che consideri l’industrializzazione delle minacce.

1. Implementazione del modello ResOps (Resilient Operations)

La vera novità del 2026 è il passaggio dalla semplice cybersecurity alle ResOps. Questo approccio non presume di poter prevenire ogni singolo incidente, ma si focalizza sulla capacità di mantenere i servizi critici anche sotto attacco.

- Rilevamento tempestivo: È essenziale investire in sistemi che identifichino anomalie comportamentali in tempo reale.

- Isolamento rapido: Una volta individuata la minaccia, l’infrastruttura deve essere in grado di isolare il segmento compromesso per evitare la propagazione del malware.

- Ripristino pulito: La strategia di recovery deve prevedere il ripristino dei dati in ambienti sicuri e verificati, garantendo di non reintrodurre frammenti di codice malevolo nel sistema di produzione.

2. Contrasto all’esfiltrazione e ai movimenti laterali

Poiché i gruppi criminali oggi si concentrano maggiormente sul furto di dati che sulla loro cifratura, la difesa deve spostarsi sul perimetro interno.

- Monitoraggio dei flussi in uscita: Bisogna implementare soluzioni capaci di bloccare l’invio massivo di dati verso Internet o verso server non autorizzati.

- Controllo dei movimenti laterali: È prioritario identificare tentativi di spostamento non autorizzati tra diversi segmenti della rete aziendale, una tecnica utilizzata dagli attaccanti per scalare i privilegi e raggiungere i server core.

3. Protezione degli endpoint e contrasto agli “EDR killer”

Le soluzioni di Endpoint Detection and Response (EDR) sono fondamentali, ma i criminali hanno sviluppato strumenti specifici per disabilitarle prima di lanciare l’attacco principale.

- Protezione anti-manomissione: È cruciale attivare funzionalità di autoprotezione per gli strumenti di sicurezza, impedendo ai malware di terminare i processi di monitoraggio.

- Aggiornamenti continui: Mantenere sistemi operativi e software costantemente patchati riduce drasticamente le falle sfruttabili dagli Initial Access Broker (IAB), intermediari che vendono accessi abusivi ai gruppi ransomware.

4. L’Intelligenza Artificiale come strumento di difesa

L’avvento di modelli di AI avanzati, come Claude Mythos, ha accelerato la scoperta di vulnerabilità. Le aziende devono utilizzare queste stesse tecnologie in chiave difensiva per:

- Scansione predittiva: Individuare e sanare le falle nel codice e nelle configurazioni prima che gli attaccanti possano sfruttarle.

- Velocità di risposta: Ridurre il tempo che intercorre tra l’identificazione di una vulnerabilità e l’applicazione delle contromisure, un divario che oggi si è ridotto drasticamente.

5. Gestione delle credenziali e rischi del controllo remoto

Le piattaforme di controllo remoto (RDWeb) e i forum del dark web sono i luoghi dove più spesso vengono scambiate le chiavi d’accesso alle aziende.

- Autenticazione forte: L’uso di sistemi MFA (Multi-Factor Authentication) avanzati è il primo baluardo contro il furto di identità digitale.

- Formazione e competenze: Migliorare la consapevolezza informatica del team è vitale per prevenire attacchi basati sull’ingegneria sociale, che rimangono una delle porte d’ingresso preferite dai cyber-criminali.

6. Prepararsi alla crittografia post-quantistica

Con l’emergere di gruppi che adottano standard crittografici pronti per l’era quantistica, le aziende dovrebbero iniziare a valutare la propria resilienza a lungo termine. Questo significa adottare difese multilivello che proteggano i dati non solo per l’immediato, ma anche contro futuri tentativi di decifratura.

Verso una resilienza totale: la continuità operativa come priorità assoluta

L’Anti-Ransomware Day 2026 ci ricorda che la sicurezza informatica non può più basarsi sulla sola speranza di evitare un’intrusione, ma deve evolversi in una disciplina continua di resilienza. In un contesto dove le minacce si muovono a velocità estrema e puntano a colpire il cuore operativo delle imprese, il successo di un’azienda non si misura più solo dalla robustezza dei suoi perimetri, ma dalla sua capacità di mantenere i servizi critici attivi anche sotto attacco.

Solo attraverso una strategia multilivello, investimenti mirati in backup e un costante aggiornamento delle competenze informatiche sarà possibile contrastare un mercato criminale sempre più industrializzato e strutturato. In definitiva, la vera protezione nel 2026 risiede nella capacità di reagire con prontezza, garantendo la continuità del business e la salvaguardia della reputazione aziendale in un panorama digitale sempre più sfidante

Copywriter, Marketing Specialist e Communication lover. Da sempre appassionata ai libri e alla scrittura, mi occupo di creare contenuti per il web ma non posso rinunciare al mio primo amore: la carta e la penna! Fuori dal web viaggio, cerco di tenermi in forma e soprattutto faccio la mamma.